⚠️ Supply Chain Attack no pipeline da OpenAI

A OpenAI reportou um incidente no processo de code signing para macOS.

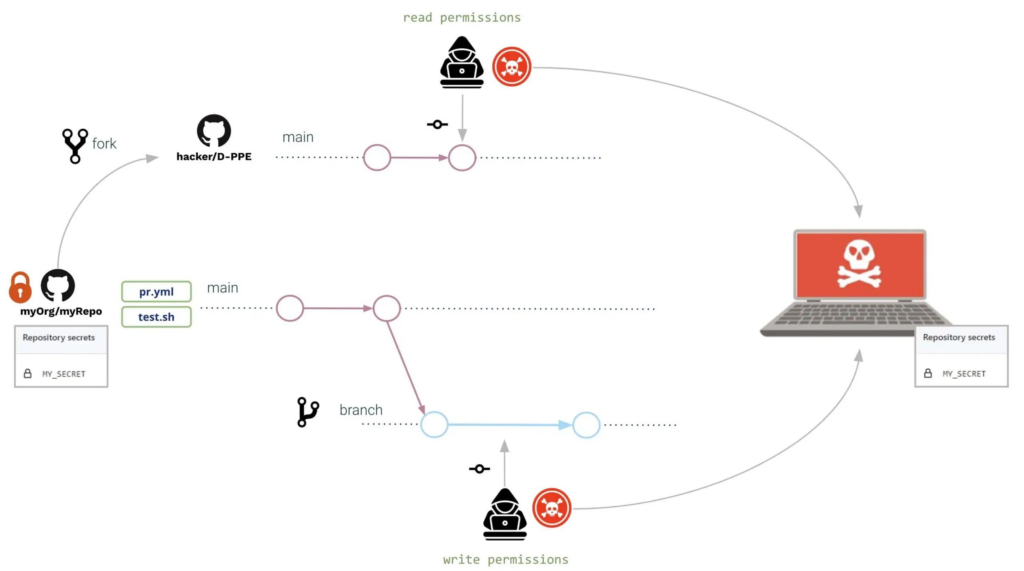

👉 Um workflow do GitHub Actions baixou uma versão maliciosa da lib Axios

👉 Data: 31 de março

🔍 O ponto técnico

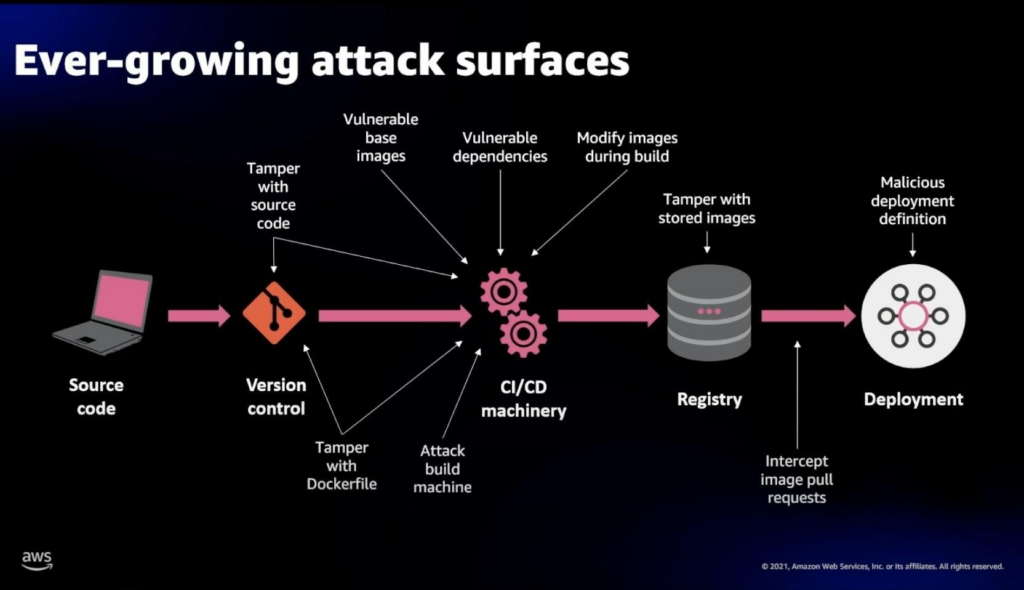

Isso não foi um exploit clássico.

Foi um caso de supply chain attack via CI/CD.

Possível vetor:

- Dependência comprometida

- Pull automatizado sem verificação

- Execução dentro do pipeline de build/sign

🧠 Risco real

Se explorado com sucesso, poderia:

- Injetar código malicioso no build

- Assinar apps comprometidos

- Distribuir software confiável com payload

👉 Esse é o pior cenário em segurança de software.

✅ O que NÃO aconteceu

Segundo a OpenAI:

- Nenhum dado de usuário foi acessado

- Nenhum sistema interno foi comprometido

- Nenhum app foi alterado

👉 Ou seja: detectado antes de virar incidente real

⚙️ Lições para devs

- Nunca confiar em dependências externas cegamente

- Fixar versões (lockfiles)

- Validar integridade (hash / checksum)

- Isolar pipelines críticos

- Auditar workflows CI/CD

🎯 A verdade direta

O código não é mais o único risco.

👉 O pipeline virou superfície de ataque

👉 DevOps agora é parte da segurança🔐 Checklist de Segurança para Dev (uso diário)

🧠 1. Dependências (onde mais dá problema)

- Fixe versões (

package-lock.json,yarn.lock) - Evite

latestou ranges soltos (^,~) - Rode auditoria (

npm audit,pnpm audit) - Revise libs pouco conhecidas (stars, mantenedores)

- Prefira libs maduras e bem mantidas

👉 Maioria dos ataques hoje vem daqui.

⚙️ 2. CI/CD (pipeline é alvo real)

- Nunca execute scripts externos sem validação

- Use secrets via environment (nunca hardcoded)

- Restrinja permissões do pipeline

- Separe ambientes (build ≠ deploy ≠ signing)

- Ative logs e auditoria

👉 Pipeline comprometido = tudo comprometido.

🔑 3. Secrets e credenciais

- Nunca subir

.envpro repositório - Use vaults (AWS Secrets Manager, etc.)

- Rotacione chaves regularmente

- Evite tokens com acesso total

- Use

.gitignorecorretamente

👉 Vazamento de token é mais comum que hack.

📦 4. Code & validação

- Sanitizar inputs (sempre)

- Validar dados no front e no back

- Evitar

eval,innerHTMLdireto - Tratar erros (não expor stack trace)

- Usar lint + segurança (ESLint plugins)

👉 80% dos bugs são básicos.

🌐 5. APIs e backend

- Autenticação forte (JWT bem configurado)

- Rate limit ativo

- CORS restrito

- Logs de acesso

- Nunca confiar no front

👉 Front-End não protege nada sozinho.

🔒 6. Build e deploy

- Verificar integridade (hash/checksum)

- Assinar builds quando possível

- Evitar deploy manual direto

- Usar ambientes isolados

- Revisão antes de produção

👉 Build é ponto crítico (igual no caso da OpenAI).

🧪 7. Testes de segurança

- Testar inputs maliciosos

- Simular falhas de autenticação

- Testar permissões

- Validar endpoints ocultos

- Automatizar testes básicos

👉 Segurança não testada = segurança inexistente.

👁️ 8. Monitoramento

- Logs centralizados

- Alertas de comportamento estranho

- Monitorar erros e acessos

- Detectar picos incomuns

- Revisar acessos regularmente

👉 Ataque quase sempre deixa rastro.

🎯 A verdade que muita gente ignora

Você não precisa ser hackeado pra ter problema.

Você só precisa ser descuidado.

🔖 Hashtags

#CyberSecurity #DevOps #Programação #SegurançaDigital #AppSec #Desenvolvimento #Tecnologia #DevLife

Gerar Post/Story